Hola a todos, hoy os vengo a hablar de la seguridad en la informática.

Al pensar en la seguridad en las redes, siempre se nos viene un término a la cabeza: "

malware". Para todo aquel que no lo sepa, malware es la abreviatura de "

Malicious Software", término que engloba a todo tipo de programa o código informático perjudicial cuya función es dañar un sistema o causar un mal funcionamiento.

Algunos términos que pertenecen a este grupo son:

-

Virus: son programas que quieren dañar a otros archivos del sistema con la intención de dañarlo.

-

Adware: es un software que despliega publicidad de distintos productos o servicios.

-

Backdoors: son programas diseñados para abrir una "puerta trasera" en nuestro sistema de modo que permite al creador de esta aplicación tener acceso al sistema y hacer lo que desee con él.

Ahora os preguntaréis: ¿Y

cómo puedo proteger mi dispositivo de un "malware"? Pues bien, la prevención consiste en un punto vital a la hora de protegernos ante la posible "infección" de algún tipo de malware y para esto hay algunos puntos vitales que son instalar un

antivirus o cortafuegos, tener

todo siempre

acualizado (como Win, Java...) y por último estar bien informado sobre las nuevas amenazas.

¿Qué es un "firewall" y cómo funciona?

Los "firewall" son aplicaciones destinadas a prevenir que entren el el PC elementos no deseados por vía Internet. Para ello, concentran toda la información que entra y sale entre el PC e Internet y bloquea los pedidos de enlaces no deseados por el usuario, instalaciones clandestinas de programas y algunos hasta bloquean publicidades y más de ese tipo.

Se manejan por zonas o bien por niveles de seguridad, los que establece el usuario según el grado de permisividad que le imponga al equipo, pero luego se configura con el tiempo.

Tipos de peligros que nos evita un "firewall" o cortafuegos:

1.- Instalación y ejecución de programas instalados desde Internet, por ejemplo aplicaciones como Java la cual puede transferir datos personales del usuario a otros sitios.

2.- Acceso de terceros por errores de configuración de Windows, por ejemplo NetBIOS, el cual es un protocolo estándar de IBM que permite que las aplicaciones de diferentes ordenadores se comuniquen dentro de una redde área local (LAN).

3.- Instalación de publicidad o elementos de seguimiento como las cookies.

4.- Troyanos: aplicaciones ocultas que se descargan de la red y que pueden ser usadas por terceros para extraer datos personales. (estos son instalados de forma remota por terceros).

Programas gratuitos de protección:

En la red hay muuuchos programas gratis para proteger nuestro ordenador y/o datos personales. Ahora os voy a hablar de algunos de ellos y luego os daré mi opinión y con cuál me quedaría yo.

Avast! Free Antivirus

Este programa es sin duda alguna el antivirus gratuito más descargado y el más popular, el cual tiene muchas de las características de la cversión de pago, excepto algunas como SafeZone, Firewall...

Avira Free Antivirus

Este antivirus es uno de los más utilizados en el mundo. Protege tu dispositivo de todo tipo de peligros y no corres ningún riesgo de que tu privacidad esté al alcance de cualquiera.

Panda Cloud Antivirus

Gracias a su sistema en la nube lo hace ser más ligero, pero es el antivirus que más depende de todos de estar establecido a una conexión de Internet continuamente.

Aplicación antirrobo:

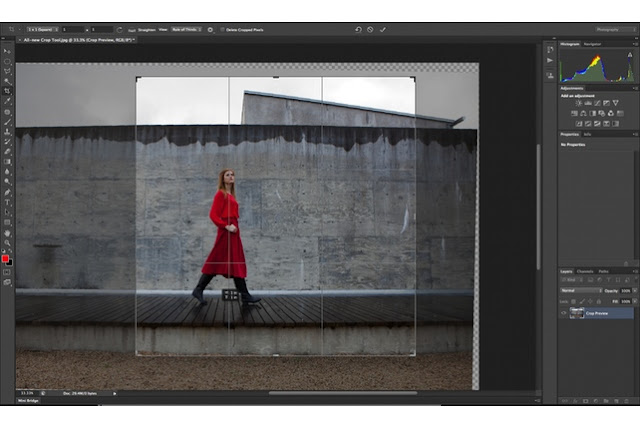

A continuación os voy a mostrar un servicio llamado

Android Device Manager que sirve para localizar tu dispositivo móvil en el caso de haberlo perdido o de no estar seguro de dónde se encuentra.

Aquí abajo os dejo una captura de pantalla para que veáis cómo se ve en pantalla:

Podéis

ampliar vuestra

información en las siguientes páginas:

https://www.cisco.com/c/es_es/products/security/firewalls/what-is-a-firewall.html

https://www.avast.com/es-es/c-malware

https://www.gcfaprendelibre.org/tecnologia/curso/virus_informaticos_y_antivirus/los_virus_informaticos/1.do